a. Komunikasi

Data

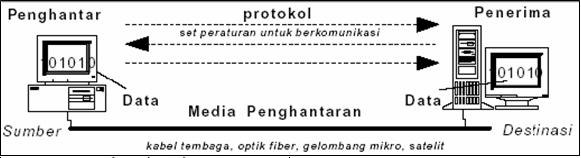

Komunikasi data adalah bagian dari telekomunikasi yang secara khusus

berkenaan dengan transmisi atau pemindahan data dan informasi diantara

komputer-komputer dan piranti-piranti yang lain dalam bentuk digital yang

dikirimkan melalui media komunikasi data. Data berarti informasi yang disajikan

oleh isyarat digital.

Komponen Komunikasi Data

1. Penghantar/pengirim,

adalah piranti yang mengirimkan data

2. Penerima,

adalah piranti yang menerima data

3. Data,

adalah informasi yang akan dipindahkan

4. Media

pengiriman, adalah media atau saluran yang digunakan untuk mengirimkan data

5. Protokol,

adalah aturan-aturan yang berfungsi untuk menyelaraskan hubungan

Protokol adalah sebuah aturan yang mendefinisikan beberapa fungsi yang ada

dalam sebuah jaringan komputer, misalnya mengirim pesan, data, informasi dan

fungsi lain yang harus dipenuhi oleh sisi pengirim dan sisi penerima agar

komunikasi dapat berlangsung dengan benar, walaupun sistem yang ada dalam

jaringan tersebut berbeda sama sekali.

Standar protokol yang terkenal yaitu OSI (Open System Interconnecting)

yang ditentukan oleh ISO (International Standart Organization).

Fungsi dari protokol adalah untuk menghubungkan sisi pengirim dan sisi

penerima dalam berkomunikasi serta dalam bertukar informasi agar dapat berjalan

dengan baik dan benar.

Terdiri atas 7 layer (lapisan) yang mendefinisikan fungsi. Untuk tiap

layernya dapat terdiri atas sejumlah protocol yang berbeda, masing-masing

menyediakan pelayanan yang sesuai dengan fungsi layer tersebut.

1. Application Layer:

2. Presentation Layer:

3. Session Layer:

4. Transport Layer:

5. Network Layer.

6. Data-link Layer.

7. Physical Layer

1. Application Layer:

2. Presentation Layer:

3. Session Layer:

4. Transport Layer:

5. Network Layer.

6. Data-link Layer.

7. Physical Layer

b. Keamanan

Data

Data adalah bagian yang vital. Suatu sistem yang hanya

dapat mengumpulkan/mencatat data ditambah kemampuan untuk menganalisa dan

memprosesnya menjadi informasi adalah sebuah sistem yang lugu. Perlu

ditambahkan prosedur kemanan untuk data tersebut, yaitu prosedur backup atau

replikasi. Backup data ini sendiri perlu sehingga bila terjadi hal-hal yang

mengganggu atau pun merusak sistem, kita masih memiliki data yang tersimpan di

tempat dan di media lain yang aman

·

Keamanan

Komunikasi Jaringan

Keamanan komunikasi jaringan juga masalah yang

penting. Apalagi sekarang teknologi wireless sedang marak-maraknya. Pada saat

teknologi wireless masih baru lahir, banyak pakar dan praktisi TIK menilai

penggunaan jaringan wireless merupakan jaringan yang paling rentan terhadap

gangguan dan perusakan.

·

Keamanan

Procedure Operasi

Perlu ditingkatkan keamanan untuk prosedur

operasional. Contoh gampangnya adalah: seorang operator harus logout (setelah

login tentunya) jika akan meninggalkan komputernya, walau pun cuma untuk ke toilet.

Bayangkan kalau operator yang ke toilet tadi ternyata seorang teller dari

sebuah bank, mungkin saja seseorang melakukan transaksi untuk mentransfer

sejumlah uang atas nama operator tadi.

·

Keamanan

Desain Sistem

Yang dimaksud keamanan desain di sini adalah bagaimana

desain sistem teknologi informasi dan komunikasi kita dapat menjaga hal-hal

yang tidak diinginkan, misalnya penyusup/pengganggu dan perusak. Keamanan

desain ini dapat berupa desain software aplikasi, sistem operasi, hardware,

jaringan, dll. Di sini lebih ditekankan pada aspek desainnya. Sebagai contoh

misalnya untuk keamanan desain software aplikasi: Aplikasi yang baik, terutama

bila aplikasi tersebut multi-user, maka perlu ada autentikasi user yang login

dan dicatat dalam file log untuk penelusuran kelak.

Keamanan Hukum

Keamanan Hukum

Isu keamanan hukum menjadi marak sejak diberlakukannya

UU HAKI (Hak Atas Kekayaan Intelektual) di Indonesia. Terkuak sudah banyaknya

pelanggaran hukum atas penggunaan produk-produk bajakan. Ada sisi lain dari

masalah keamanan hukum, yaitu: Anda dapat memetik manfaat dari adanya hukum

yang mengatur teknologi informasi dan komunikasi.

Pentingnya Pengendalian Sistem Informasi.

Tujuan pengontrolan adalah untuk memastikan bahwa

sistem informasi telah diimplementasikan seperti yang direncanakan, system

beroperasi seperti yang dikehendaki, dan operasi tetap dalam keadaan aman dari

penyalahgunaan atau gangguan marak bahaya

a. HUBUNGAN KONTROL DENGAN KEAMANAN.

1. Keamanan adalah proteksi/perlindungan sumber-sumber fisik dan konseptual

dari bahaya alam dan manosia.

2. 6 cara menembus keamanan data dan informasi

ACCIDENTAL : INTERNATIONAL :

1. MODIFICATION 4. MODIFICATION

2. DESTRUCTION 5. DESTRUCTION

3. DISCLOSURE

6. DISCLOSURE

b. KONTROL PROSES PENGEMBANGAN.

Yang termasuk dalam kontrol pengembangan yaitu :

- Manajemen puncak menetapkan kontrol proyek

secara keseluruhan selama fase perencanaan dengan cara membentuk komite SIM.

- Manajemen memberitahu pemakai mengenai

orientasi sistem informasi.

- Manajemen menentukan kriteria penampilan

yang digunakan dalam mengevaluasi operasi sistem informasi.

- Manajemen dan bagian pelayanan informasi menyusun

disain dan standar system informasi.

- Manajemen dan pelayanan informasi secara

bersama-sama mendefinisikan program pengujian yang dapat diterima.

- Manajemen melakukan peninjauan sebelum

instalasi yang dilakukan tepat setelah penggantian dan secara berkala meninjau

sistem informasi untuk memastikan apakah ia memenuhi kriteria penampilan.

- Bagian pelayanan informasi menetapkan prosedur

untuk memelihara dan memodifikasi sistem informasi dan prosedur yang disetujui

oleh manajemen.

c. KONTROL DISAIN SISTEM.

1.Permulaan Transaksi (Transaction Origination)

Ada beberapa tahap yang harus dilakukan pada

permulaan transaksi terdiri dari :

- Permulaan dokumen sumber.

- Permulaan dokumen sumber.

Yaitu Perancangan dokumentasikan, Pemerolehan

dokumentasi, kepastian keamanan dokumentasi.

- Kewenangan.

- Kewenangan.

Yaitu bagaimana entry data akan dibuat menjadi

dokumen dan oleh siapa.

- Pembuatan input computer.

- Pembuatan input computer.

Yaitu Mengidentifikasikan record input yang

salah dan memastikan semua dapat diinput dan diproses

. - Penanganan kesalahan.

Yaitu Mengkoreksi kesalahan yang telah

dideteksi dan menggabungkan record yang telah dikoreksi ke record entry.

- Penyimpanan dokumen sumber.

Yaitu Menentukan bagaimana dokumen akan

disimpan dan dalam kondisi bagaimana dapat dikeluarkan.

2.Entri Transaksi (Transaction Entry)

Area kontrolnya meliputi atas :

- Entri data.

- Verifikasi data.

- Penanganan kesalahan.

- Penyeimbangan batch.

3.Komunikasi Data (Data Communication).

Area kontrol ini terdiri dari :

-Kontrol pengiriman pesan.

-Kontrol saluran (channel) komunikasi.

-Kontrol penerimaan pesan.

-Rencana pengamanan datacom secara menyeluruh.

4.Pemrosesan Komputer (Computer Processing).

Area kontrol pada pemrosesan komputer terdiri dari :

- Penanganan data.

- Penanganan kesalahan.

- Database dan perpustakaan software.

5.Output Komputer (Computer Output).

Yang termasuk dalam area ini adalah :

- Penyeimbangan operasi komputer.

- Distribusi.

- Penyeimbangan departemen pemakai.

- Penanganan kesalahan.

- Penyimpanan record.

d. KONTROL TERHADAP PENGOPRASIAN SISTEM.

Kontrol yang memberikan kontribusi terhadap tujuan ini

dapat diklasifikasikan menjadi lima area :

- Struktur organisasional.

- Kontrol perpustakaan.

- Pemeliharaan peralatan.

- Kontrol lingkungan dan kemanan fasilitas.

- Perencanaan disaster, meliputi area :

- Rencana keadaan darurat (emergency plan).

- Rencana back-up (backup plan).

- Rencana record penting (vital record plan).

- Rencana recovery (recovery plan).

*thankyou

0 komentar:

Posting Komentar